IPSec, ca rețea de protocol de securitate de trafic - Laboratorul Rețele - ciscolab

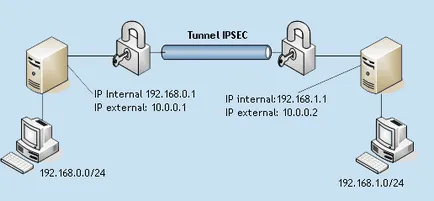

0 Acest articol oferă o privire de ansamblu de instrumente IPSEC (IP Security - sistem de protecție la nivelul IP) și IPsec corespunzătoare, disponibile în produsele Cisco și utilizate pentru a crea o rețea virtuală privată (VPN). În acest articol vom defini ceea ce IPsec, și ce protocoale și algoritmi de protecție stau la baza IPSec.

IP Security - este o suită de protocoale cu privire la problemele de criptare, autentificare și de protecție atunci când transportă IP-pachete; membrii săi se numără în prezent aproape 20 de propuneri de standarde și 18 RFC.

Produse Cisco Suport pentru VPN utiliza un set de IPSec, care este în prezent industria pentru a asigura largi caracteristici standard VPN. IPSec prevede un mecanism de transmitere a datelor securizate în rețelele bazate pe IP, oferind konfidentsi¬alnost, integritatea și autenticitatea datelor transmise prin intermediul rețelei de tip Internet neprotejat. IPSec oferă următoarele capacități de a rețelelor Cisco VPN:

- confidențialitatea datelor. Datele IPSec expeditor este abilitatea de a cripta pachetele înainte de transmiterea acestora printr-o rețea.

- integritatea datelor. receptor de date IPSec are capacitatea de a comunica cu el autentifice lateral (dispozitiv sau obespe¬chenie software-ul, care încep și se termină cu tunele IPSec) și pachetele IPSec trimise de aceste părți pentru a se asigura că datele nu au fost modificate în tranzit.

- sursă de date de autentificare. IPSec destinatar a primit date vozmozh¬nost autentifice sursa pachetelor IPSec. Acest serviciu za¬visit de integritate a datelor de serviciu.

- Protecție de redare. receptor de date IPSec poate detecta și ot¬vergat pachete reproduse, împiedicându-le de la manipulare și a atacurilor de injectare agent provede¬niya.

IPSec este un set de protocoale bazate pe standarde și algoritmi de securitate. Tehnologia IPSec și protocoale de securitate aferente sunt conforme cu standardele deschise, susținute de un grup de IETF (Internet Engineering Task Force - un grup de design de pe Internet problematice) și descrise în specificațiile RFC și în proiectul de IETF. IPSec operează la nivel de rețea, care oferă protecție și autentificarea pachetelor IP trimise între dispozitive (părți) IPSec - cum ar fi routere Cisco, firewall PIX Firewall, clienții Cisco VPN și concentratoare, precum și multe alte produse care acceptă IPSec. instrumente de sprijin IPSec permit cântare de la rețele foarte mici la foarte mari.

Asociația pentru Protecția (Security Association, SA)

IPSec oferă o modalitate standard de autentificare și criptarea conexiunilor între părți comunicante. Pentru a proteja legăturile, IPSec înseamnă folosind algoritmi standard (adică, formule matematice) de criptare și autentificare, transformările cunoscute. IPsec utilizează chei de criptare de potrivire standard, deschise și de gestionare a conexiunii care permite comunicarea între părți. Tehnologia IPSec oferă metode pentru părți IPSec „sunt de acord“ cu privire la utilizarea armonizată a serviciilor. Pentru a specifica parametrii concordial utilizați în asociația de securitate IPSec.

Asociația pentru Protecția (Security Association - SA) este o metodă de politică sau de prelucrare a datelor a fost de acord, se presupune că schimbul între cele două dispozitive comunică părților. Una dintre componentele unei astfel de politici ar putea fi algoritmul utilizat pentru criptarea datelor. Ambele părți pot is¬polzovat același algoritm pentru ambele criptare și decriptare. Parametrii de operare SA sunt stocate în baza de date asociații de securitate (Security Association Database - SAD) pe ambele părți.

Două calculatoare pentru fiecare mod SA magazin parte, protocoale, algoritmi și chei utilizate în SA. Fiecare SA este utilizat într-o singură direcție. Două SA necesară pentru comunicare bidirecțională. Fiecare SA implementează un mod și protocolul; în acest fel, în cazul în care un singur pachet trebuie să utilizeze două protocoale (cum ar fi AH și ESP), cele două SA necesare.

protocol IKE (Internet Key Exchange - schimb de Internet-cheie) este un protocol hibrid, care oferă servicii speciale pentru IPSec, și anume autentificare părți IPSec, se potrivesc parametrii asociațiilor de protecție a IKE și IPSec, precum și o selecție de chei pentru algoritmi de criptare utilizate în cadrul IPSec. Protocolul opira¬etsya IKE pe protocoale ISAKMP (Asociația Internet Security și Management Protocol Key - protocol de gestionare asociere și cheile de protecție pe internet) și Oakley, care sunt utilizate pentru a controla procesul de creare și de criptare de procesare chei utilizate în transformările IPSec. protocolul IKE este, de asemenea, utilizat pentru generarea de protecție a asociațiilor IPSec între părți potențiale.

Ca Ike, și IPSec asociație de protecție utilizată pentru a specifica parametrii de conexiune.

IKE susține un set de diferite funcții primitive pentru utilizare în rapoarte. Printre acestea se numără funcția hash și o funcție pseudo-aleatoare (PRF).

Funcția hash - o funcție care este rezistentă la coliziuni. Durabilitatea se referă la conflictele pe care este imposibil să se găsească două mesaje diferite m1 și m2, astfel încât

H (m1) = H (m2), unde H - funcția hash.

În ceea ce privește funcțiile psevodsluchaynyh care sunt în prezent în vigoare PRF speciale utilizează o funcție hash în construcția HMAC (HMAC - mecanismul de autentificare mesaj folosind o funcție hash). Pentru a determina HMAC avem nevoie de o funcție hash criptografic (suna-l ca H) și o cheie secretă K. Presupunem că H este o funcție hash în cazul în care datele sunt trunchiată printr-o procedură de comprimare, aplicată în mod consecvent la blocurile de date de secvență. Notăm lungimea acestor blocuri B în octeți, iar lungimea blocurilor obținute prin hashing - cum ar fi L (L