Biometric de protecție sistem de autentificare și a vieții private a utilizatorilor, sisteme deschise

Trimite o cerere pentru un material

Furtul de identitate o preocupare tot mai mare în societate - în conformitate cu Comisia Federală de Comerț a Statelor Unite, victime ale furtului de informații de identificare sunt milioane anual, și „furt de identitate“ a devenit cele mai frecvente reclamații din partea consumatorilor. În era digitală, metodele de autentificare tradiționale - parole și cărți de identitate - nu este suficient pentru a combate furtul de informații și de securitate de identitate. „Reprezentarea substitutivă“ personalitate este ușor de a uita în cazul în care nimic de pierdut, ghici, să fure sau să treacă.

Sistemele biometrice recunosc oamenii bazate pe caracteristicile lor anatomice (amprente digitale, imaginea facială, desen linii de palmier, iris, voce) sau trăsături comportamentale (semnătură, mers). Din moment ce acestea sunt asociate fizic cu un utilizator, o recunoaștere biometrică ca un mecanism fiabil de urmărire, astfel încât numai cei care au competențele necesare, ar putea intra în clădire, accesul la un sistem informatic sau traversează starea de frontieră. Sistemele biometrice au de asemenea avantaje unice - acestea nu permit să renunțe tranzacției și să ofere o oportunitate de a determina când o persoană folosește mai multe identități (de exemplu, pașapoarte), în nume diferite. Astfel, atunci când o implementare competentă în anexele corespunzătoare sistemelor biometrice oferă un nivel ridicat de securitate.

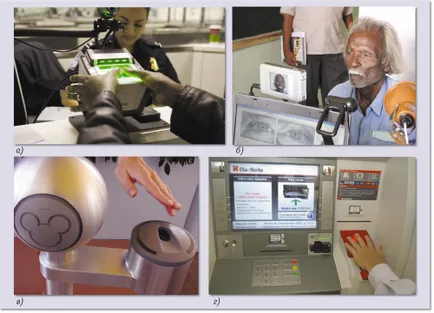

Fig. 1. Exemple de sisteme de autentificare biometrice utilizate în organizații guvernamentale și comerciale: - un program de US-VISIT, stabilirea faptului de trecere a frontierelor de stat, înregistrează amprentele digitale ale tuturor zece degete care solicită o viză; b - sistem de înregistrare civilă Aadhaar (India), în plus față de 10 imprimă degete, păstrează imagini ale irisului și feței; în - în inima de vacanta Disney World din Orlando (Florida), pentru a preveni falsificarea biletelor utilizate de către sistemul de control al accesului bazat pe o amprentă digitală; g - în multe bănci din Japonia și Brazilia utilizate ATM înregistrarea model venă de palmier

Principiul de funcționare a unui sistem biometric

Sistemul de înregistrare biometric la pas, scrie caracteristici eșantion de utilizator biometrice de către un senzor - de exemplu, camera face fata. Apoi, din eșantion biometric este extras caracteristici individuale - cum ar fi Minucius (detalii mici linii deget) - cu ajutorul software-ului caracteristici algoritm de extracție (caracteristica extractor). Sistemul memorează caracteristicile extrase ca șablon în baza de date, împreună cu alți identificatori, cum ar fi numele sau numărul de identificare. Pentru autentificare, utilizatorul face ca senzorul de un eșantion biometric. Caracteristici derivate din acestea, reprezintă o interogare care compară sistemul cu identitatea revendicată, folosind un algoritm de potrivire șablon. El a revenit la evaluarea corespunzătoare, care să reflecte gradul de similitudine între șablon și interogarea. Sistemul acceptă cererea numai în cazul în care ratingul de conformitate depășește un prag predeterminat.

Vulnerabilitatea sistemelor biometrice

Fig. 2. Sistemul biometric este vulnerabil la negarea serviciului și intruziune cauzate de restricțiile naturale și atacuri rău intenționate

Fig. 3. Variabilitatea naturală a probelor biometrice ale aceluiași individ: A - Variații în Figura amprenta același deget la poziție pe senzor degetul; b - variații ale imaginii aceleiași persoane, ca urmare a modificărilor de poziție; în - variația imaginii irisului a aceluiași ochi, datorită constricția pupilei și vizualizarea schimbări de direcție

Spre deosebire de sistemul de autentificare cu o parolă care necesită o potrivire exactă a două linii alfanumerice sistem biometric se bazează pe autentificare similitudinea dintre cele două eșantioane biometrice, și ca probe biometrice individuale obținute în timpul înregistrării și autentificarea sunt rareori identice, așa cum se arată în Fig. 3, autentificarea biometrice pot face două tipuri de erori. incoerență Fals are loc atunci când două probe de la același individ are o similitudine scăzută, iar sistemul nu le poate potrivi. Un meci fals apare atunci când două probe de la diferite persoane fizice au o mare similaritate, iar sistemul declară în mod incorect le coincid. Fals nepotrivire duce la utilizator legitim DoS, în timp ce potrivire fals poate duce la impostorul invazie. Pentru că el nu are nevoie să aplice măsuri speciale pentru a induce în eroare a sistemului, o astfel de invazie este numit atac zero vigoare. Cele mai multe dintre elementele biometrice integrate în domeniu în ultimii cincizeci de ani de cercetare sa concentrat pe îmbunătățirea preciziei de autentificare - pentru a minimiza incoerențe și meciuri false.

Exemple de atacuri care vizează modulele sistemului și interconexiunile lor: troieni, „omul din mijloc“ și atac reluarea. Deoarece cele mai multe tipuri de atacuri sunt de asemenea aplicabile sistemului de autentificare printr-o parolă, există o serie de contramăsuri, cum ar fi criptografie, timbre de timp, și de autentificare reciprocă pentru a preveni sau minimiza efectele unui astfel de atac.

Două vulnerabilități grave care merită o atenție specială în contextul autentificării biometrice: un atac fals pe interfața de utilizator și o scurgere din șablonul de bază. Aceste două atacuri au un impact negativ grav asupra securității unui sistem biometric.

atac fals este de a oferi o caracteristici biometrice contrafăcute, care nu rezultă dintr-o persoană vie: plastilină imagine degetul sau masca de fata, un adevărat deget tăiat al unui utilizator legitim.

Principiul fundamental al autentificării biometrice este faptul că, deși elementele biometrice sunt nici un secret (puteți obține în secret unei persoane fotografie feței sau amprenta degetelor sale cu un obiect sau de suprafață), sistemul este totuși protejat ca un semn atașat fizic la utilizator vii. Atacurile de succes fals încalcă această ipoteză de bază, ceea ce ar neutraliza grav securitatea sistemului.

Cercetătorii au propus mai multe metode de determinare a stării de viață. De exemplu, prin verificarea caracteristicilor fiziologice ale degetelor sau observarea unor factori involuntar, cum ar fi clipitul, vă puteți asigura că funcția biometric, un senzor înregistrat, aparține într-adevăr o persoană vie.

Fig. 4. Exemplu trăsături biometrice prin ingineria inversă a șablonului biometric corespunzător: și - o imagine originală de imprimare; b - informații despre liniile șablon extrase din imaginea amprentelor digitale; în - imagine de imprimare, reconstruit folosind doar informații pe linii

Scurgerile din șablon de bază - o situație în care informațiile despre un model al unui utilizator legitim este disponibil pentru atacator. Acest lucru crește riscul falsurilor, deoarece un atacator devine mai ușor pentru a recupera modelul biometric printr-un simplu șablon de inginerie inversă (Fig. 4). Spre deosebire de parole și model de furt de identitate fizică nu poate fi pur și simplu înlocuită cu o nouă, așa cum există caracteristicile biometrice într-un singur exemplar. Furat, template-uri biometrice pot fi, de asemenea, folosite în alte scopuri - de exemplu, pentru a spiona misterul omului în diferite sisteme sau pentru a obține informații confidențiale despre starea sa de sănătate.

Imunitate șablon biometric

Astăzi, există o mulțime de metode de protecție a parolei (inclusiv criptarea, tocare și generarea de chei), dar ele se bazează pe presupunerea că parola pe care utilizatorul introduce în etapa de înregistrare și autentificare, sunt identice.

Cerințe pentru șablonul de securitate

Principala dificultate în dezvoltarea de protecție a circuitelor șablon biometric este de a ajunge la un compromis acceptabil între cele trei cerințe.

Ireversibilitatea. Un atacator trebuie să fie dificil de a restabili prin calcul caracteristicile biometrice dintr-un șablon salvat, sau pentru a crea un fals caracteristică fizică biometrice.

Distinctivitate. sistem de protecție șablon nu ar trebui să degradeze precizia unui sistem de autentificare biometrică.

Abrogat. Trebuie să fie posibilă din aceleași date biometrice pentru a crea mai multe template-uri sigure, care nu pot fi asociate cu aceste date. Această caracteristică permite nu numai sistemul biometric, să se retragă și să emită noi șabloane biometrice în caz de compromitere a bazei de date, dar, de asemenea, previne referințe încrucișate între bazele de date, astfel salvat confidențialitatea datelor utilizatorilor.

Metode de șabloane de protecție

Există două principii generale ale protecției șabloanelor biometrice: transformarea caracteristicilor biometrice și Criptosistem biometrice.

Fig. 5. Protejarea templates biometrice folosind: a - transformarea caracteristicilor biometrice; b - criptosistemele biometrice

În cazul transformării trăsăturilor biometrice (fig. 5a) model protejat obținut prin aplicarea funcției ireversibilă a transformării la șablonul inițial. Această transformare se bazează de obicei pe caracteristicile individuale ale utilizatorului. În procesul de sistem de autentificare folosește aceeași funcție de transformare a cererii și o comparație are loc deja pentru eșantionul transformat.

criptosistemele biometrice păstrează doar o parte din informațiile obținute din șablonul biometric (figura 5b.) - această parte se numește miniatură securizată (securizată schița). Deși el suficient pentru a restabili modelul original, acesta încă mai conține o cantitate necesară de date pentru a restabili șablon atunci când un alt eșantion biometric, similară cu cea primită la înregistrare.

schiță protejată pregătit de obicei prin legarea șablonul biometric cu o cheie criptografică, dar schiță protejată - nu este același ca și șablonul biometric este criptat folosind metode standard. În criptografie convențională, șablonul criptat și cheia de decriptare - acestea sunt două unități diferite, iar șablonul este protejat numai dacă sunt protejate și cheia. Șablonul securizat este încapsulată atât șablonul biometric, și o cheie criptografică. Nici cheia, nici șablonul nu poate fi recuperată doar o schiță sigură. În cazul în care sistemul oferă anchetă biometrice, destul de similar cu modelul, acesta poate restabili modelul original, și consumatorilor Secret folosind metode standard de detectare a erorilor.

Cercetătorii au propus două metode de bază de generare a unei schițe sigure: un angajament neclare (angajament neclară) și în condiții de siguranță neclare (bolta neclare). Origine pot fi folosite pentru a proteja șabloanele biometrice reprezentate ca șiruri binare de lungime fixă. Al doilea model este util pentru protejare reprezentat ca seturi de puncte.

Transformarea a elementelor biometrice și Criptosistem biometrice are sale „pro“ și „contra“.

Comparația în schema de transformare figura de multe ori se întâmplă în mod direct, și chiar dezvoltarea unor posibile funcții de transformare care nu modifică caracteristicile spațiului inițial. Cu toate acestea, este dificil de a crea o funcție de transformare de succes, ireversibilă și toleranță pentru schimbarea inevitabilă, cu timp caracteristici de utilizator biometrice.

Cu toate că sistemele biometrice, există metode pentru generarea unei schițe sigure bazată pe principiile teoriei informației, dificultatea este de a prezenta caracteristicile biometrice în formate de date standardizate, cum ar fi siruri de caractere binare și seturi de puncte. Prin urmare, unul dintre cele mai importante teme de cercetare - dezvoltare de algoritmi care transformă șablonul biometric original în astfel de formate, fără o pierdere semnificativă de informații.

Metode de angajament neclare și bolta sunt neclare alte restricții, inclusiv incapacitatea de a genera o mulțime de template-uri care nu au legătură din același set de date biometrice. O modalitate posibilă de a depăși această problemă - aplicarea funcției de transformare are un șablon biometric înainte de a fi protejat de un criptosistem biometrice. criptosistemele biometrice, care combină transformarea cu generarea unei schițe sigure, numit un hibrid.

puzzle de confidențialitate

legătură indisolubilă între utilizatori și trăsăturile lor biometrice ridică îngrijorări legitime cu privire la posibilitatea de divulgare a datelor cu caracter personal. În special, informațiile cunoștințe stocate în baza de date de template-uri biometrice pot fi folosite pentru a compromite informații private despre utilizator. modele de circuite de protecție într-o anumită măsură, poate reduce această amenințare, dar multe probleme dificile se află în afara vieții private a tehnologiilor biometrice. Cine deține datele - furnizorilor individuali sau de serviciu? Potrivit dacă utilizarea de securitate are nevoie de date biometrice, în fiecare caz? De exemplu, dacă să solicite o amprentă digitală atunci când cumpără un hamburger de la fast-food sau accesul la site-ul web al reclamei? Care este cel mai bun compromis între securitatea aplicare și a vieții private? De exemplu, dacă pentru a permite guvernelor, întreprinderilor și altor entități să utilizeze camere de supraveghere în locuri publice, pentru a monitoriza în secret activitățile utilizatorilor legitimi?

În prezent soluții practice de succes la întrebări similare întrebat.

Recunoașterea biometrice oferă autentificarea utilizatorului mai fiabile decât parole și documente personale de identificare, și singura cale de a detecta intruși. Deși sistemele biometrice nu sunt foarte simplu de manevrat, cercetatorii au făcut pași semnificativi în identificarea vulnerabilităților și dezvoltarea contramăsurilor acestora. Noi algoritmi pentru protejarea șabloanelor biometrice elimină parțial preocupările legate de sistemele de securitate și confidențialitatea datelor de utilizator, dar au nevoie de îmbunătățiri suplimentare înainte de astfel de metode vor fi gata pentru utilizare în condiții reale.

Anil Dzheyn ([email protected]) - Profesor, Catedra de Informatică și Inginerie Proiectare, Universitatea din Michigan, Karthik Nandakumar ([email protected]) - Cercetător, Institutul de Singapore de cercetare Infocomm.

Partajați imagini cu prietenii și colegii