Deblocare ferestrele virusului, pentru site-ul

Blocker, vă rugăm să trimiteți SMS la numărul mts, la ceea ce pare să găsească o problemă în rețea, evazioniștii utiliza numai numere MTS, dacă MTS condiții favorabile pentru autorii fraudelor, fie MTS colaborează nu este clar pentru a le

Cum de a elimina virusul

Pentru a elimina virusul, avem nevoie de acces la sistem, dar ce se întâmplă dacă sistemul este blocat? Pentru a face acest lucru, cizme de la un alt sistem de operare, dar, din moment ce în sistemul informatic nostru este doar unul, acesta va porni de la o unitate flash (ca unități CD și DVD pe netbook-uri nu au tendința și, de asemenea, modul în care unitatea flash este mai convenabil), modul de a face o unitate flash bootabil USB este aproape în 2 clicuri am scris.

Boot în ferestre cu stick-ul și primul lucru pe care trebuie să verifice ramura de registru, care este responsabil pentru încărcarea coajă, pentru a face acest lucru, deschideți registrul în sine

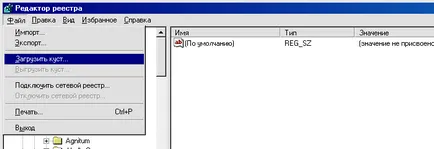

Start → Run → regedit (scrie în caseta). Deschideți registrul dar registrul sistemului pe care le folosim pentru a elimina virusul, și avem nevoie pentru a edita registry sistemului infectat. Pentru a face acest lucru, aveți nevoie pentru a încărca o altă parte a sistemului de registru pentru acest mouse selectați HKEY_LOCAL_MACHINE registru cheie și navigare sus faceți clic pe File → Load Hive

Apoi, alegeți Registrul piesa, care se va pronunța. În cazul în care sistemul este instalat pe unitatea C: \ este calea către registru va fi C: \ WINDOWS \ system32 \ config în directorul de configurare, selectați fișierul software care apare o fereastră care vă solicită să tastați numele, acesta poate fi arbitrară și este doar necesar pentru noi (de exemplu, «Rsoft “.

După deschiderea cheie de registry:

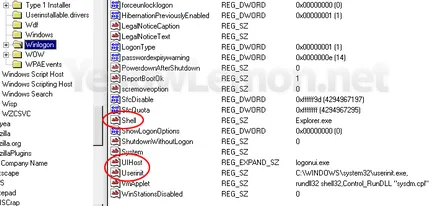

Rsoft (nume secțiune alocat) → → Microsoft Windows NT → CurrentVersion → Winlogon

Suntem interesati de 3 cheie - în primul rând Shell și UIHost. Userinit

valori corecte de chei (Windows XP)

Shell → Explorer.exe

UIHost → logonui.exe

Userinit → C: \ WINDOWS \ system32 \ userinit.exe,

Dacă cheile conțin altceva, dar ele nu conțin ceea ce este necesar, apoi la fiecare cheie faceți clic pe mouse-ul și pentru a edita. În cazul meu, cheia Shell conține calea către fișierul virusului 22CC6C32.exe

După editarea registry, trebuie să selectați doar cheia de registry descărcate și pe meniul selectați Unload Hive. modificări în registry sunt ferestre blocate

Uneori, această operațiune, care a fost descrisă este suficientă pentru a debloca ferestrele, dar am decis să se uite în fișierele de sistem «C: \ WINDOWS \ System32» ar putea spune dezinvolt vedea dacă oricare dintre fișierele modificate la aproximativ în același timp, care a fost virusul podtseplen și intuiția mea nu mi-a eșua, două fișiere au fost modificate userinit.exe și taskmgr.exe pe care am copiat dintr-un sistem similar cu cel mai târziu am aflat empiric, în cazul în care nu înlocuiți fișierul userinit.exe după o repornire valorile registry înapoi și virusul va continua să ceară mai mulți bani de la noi

Următorul este de a elimina virusul a pornit deja în sistemul de operare de pe hard disk și de a elimina fișierele de viruși, în cazul meu numele fișierului principal și 22CC6C32.exe au fost în «Documents and Settings \ All Users \ Application Data \» deci are sens să se uite în Dllcache dosarul de sistem

Start → Run →% windir% \ system32 \ Dllcache, în scopul de a verifica modificate fișierele de sistem de operare

După recâștigarea controlului ferestrelor este recomandabil să se verifice fișierele executabile Antivirus și mai bine și nimeni nu Antivirus. Doar rețineți că îndeplinesc cerințele de escrocherii și a trimite un SMS cu speranța de a obține codul de deblocare nu are nici un sens, în primul rând vă va stimula, prin urmare, și sponsorul scrierea de viruși noi și mai sofisticate, iar în al doilea rând că cele mai recente modificări ale acestor virusuri nu pot fi deblocate la toate, deși Acesta conține un câmp pentru introducerea unei chei.