Cum de a proteja bazele importante de informații confidențiale de protecție criptografică a informațiilor cu caracter personal

De multe ori datele pe care avem încredere afacerea sau PC-ul acasă, au o valoare considerabilă, și pierderea sau publicitatea lor poate aduce inconveniente imens și pierderi financiare. Statisticile oficiale arată că doar aeroporturile din SUA au pierdut peste o jumătate de milion de laptop-uri pe an, iar jumatate dintre ele au informații sensibile. La nivel global, se poate doar imagina. chiar și mai complicată cu stick-ul, deoarece în conformitate cu studiul derulate de Applied Research-Vest, trei din patru angajați rămân pe informațiile lor de afaceri. Și dacă vă pierdeți laptopul încă mai trebuie să fie în măsură să, de stick-ul de memorie este mult mai ușor - să cadă din buzunar, uitate pe masă, etc.

Viața omului modern este de neconceput fără utilizarea unui computer. Oricare dintre noi utilizează potențialul mașini electronice pentru a crea o varietate de documente, de a comunica cu alte persoane și să se relaxeze. De multe ori datele pe care avem încredere afacerea sau PC-ul acasă, au o valoare considerabilă, și pierderea sau publicitatea lor poate aduce inconveniente imens și pierderi financiare. Pentru a rezolva această problemă mai înțelept să utilizeze criptarea informațiilor transmise și stocate folosind algoritmi avansați. Ideea nu este nouă, pentru că cifruri și coduri utilizate cu mult înainte de crearea de calculatoare. Cu toate acestea, în acest stadiu de dezvoltare au atins o maximă ușurință de utilizare și invulnerabilitate absolută. Astăzi, în domeniul public este mai mult decât sute de diferite programe și instrumente concepute pentru a proteja datele importante, astfel încât pentru a începe este de a decide care dintre ele sunt cu adevărat importante.

Ce ar trebui să fie criptate?

În primul rând, este fișierele și folderele individuale. Este evident că, dacă un conținut multimedia regulat pe computer unitate de acasă greu și documente text mai dificile, protecția „totală“ nu este necesară. Este suficient pentru a cripta numai necesare. Rulați-l poate în nici un fel de utilizarea unor instrumente speciale și, în cele din urmă, un simplu RAR-arhiva cu o parolă.

În cazul în care computerul conține o mulțime de informații importante, cel mai bine este de a expune întregul unități logice criptate. Pentru a rezolva această problemă, am dezvoltat o serie de instrumente utile care vă permit să codifica informații „on the fly“. Utilizatorul nu trebuie să aștepte pentru a efectua orice operațiuni, după cum Munca în acest mod este aproape imposibil de distins de copia de obicei, muta, sau pentru a crea documente.

Un articol separat du-te la dispozitive mobile, printre care putem enumera memorii flash, hard disk-uri externe, hard disk-uri, laptop-uri și stick-uri de memorie. magazin Pericol de date importante cu privire la aceste creșteri media uneori, în comparație cu desktop-uri convenționale, acestea pot fi pierdute sau furate, pierderile în realitățile de astăzi dobândesc proporții fără precedent. Statisticile oficiale arată că doar aeroporturile din SUA au pierdut peste o jumătate de milion de laptop-uri pe an, iar jumatate dintre ele au informații sensibile. La nivel global, se poate doar imagina. chiar și mai complicată cu stick-ul, deoarece în conformitate cu studiul derulate de Applied Research-Vest, trei din patru angajați rămân pe informațiile lor de afaceri. Și dacă vă pierdeți laptopul încă mai trebuie să fie în măsură să, de stick-ul de memorie este mult mai ușor - să cadă din buzunar, uitate pe masă, etc. Prin urmare, criptarea de mass-media mobile și notebook-uri o necesitate, chiar dacă utilizatorul este sigur ca unitatea sa nu cadă în mâinile unui atacator.

Este de încredere?

Bazele de protecție criptografică a informațiilor cu caracter personal

Și odată ce a ajuns la criptanaliza, este necesar să vorbim despre acest lucru mai în detaliu și, în același timp, pentru a risipi câteva mituri. Această știință dedicată metodelor de obținere a informațiilor inițiale criptate valoare fără a avea acces la informațiile secrete (element / parola). Există aproximativ o duzină de abordări diferite, de exemplu, atacul cunoscut-plaintext sau un text similar, dar trebuie să aveți un fișier criptat și Jota o mică parte din informațiile necriptat. Dacă nu, atunci există o singură metodă de hacking - o căutare exhaustivă. Trebuie remarcat faptul că dreptul de a alege o parolă, el practic nu funcționează. Deci, dacă presupunem că, în parola pot fi folosite 36 de caractere diferite (litere și numere de un registru), iar viteza de căutare este de 100 000 de parole pe secundă, vom obține o detalii foarte amuzante. mai puțin de o secundă este necesară pentru selectarea parolei de 3 caractere, pentru 6 - nevoie de 6 ore, dar deja de 9 caractere ar trebui să fie 32 de ani, iar pentru 12 - 1505615 ani. Prin urmare, putem spune cu siguranță că metodele de criptare moderne sunt extrem de fiabile, chiar dacă utilizarea oricărui software de consum cu criptare AES și lungimea parolei va fi de cel puțin 9 caractere, hack o astfel de protecție este imposibilă.

Prin urmare, este necesar să fie extrem de atenți atunci când criptarea, deoarece În cazul în care, după o astfel de operațiune cheile necesare pentru a pierde sau uita parola, datele pot fi citite iremediabil pierdute!

în practică

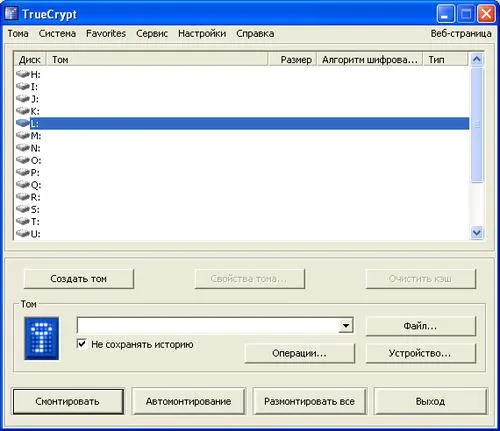

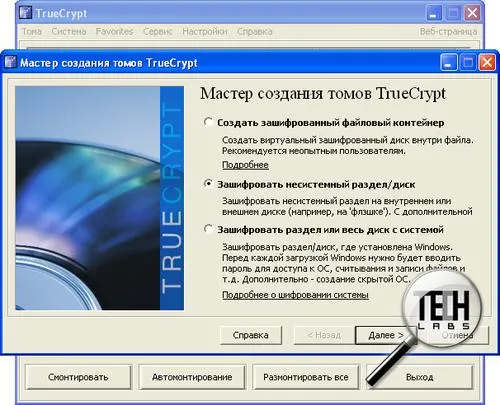

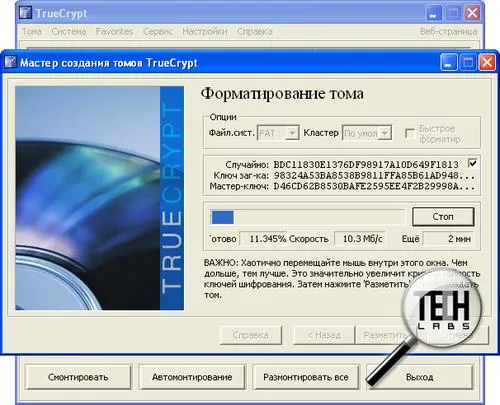

Programul poate funcționa în mai multe moduri. Pentru utilizatorii fără experiență, vă recomandăm crearea unui container care este pe hard disk-ul va arata ca un fișier normal.

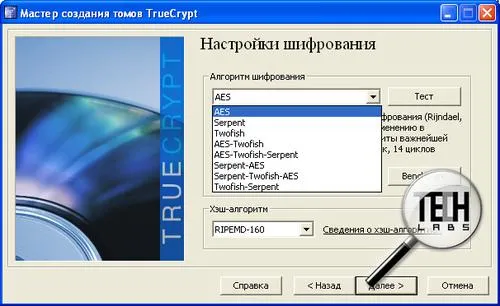

algoritm de criptare Inutil poate fi realizată prin una sau o combinație de mai multe.

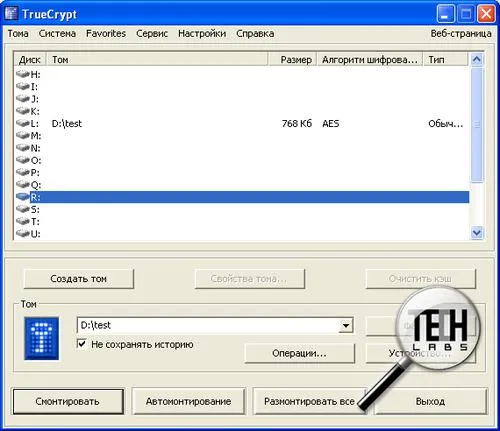

Lucrul cu fișiere în container este posibil, ca și cu o unitate convențională de disc, pentru care este necesar pentru a monta. Containerul poate stoca orice informație, accesibilă numai cu parolă sau utilizând un fișier cheie.

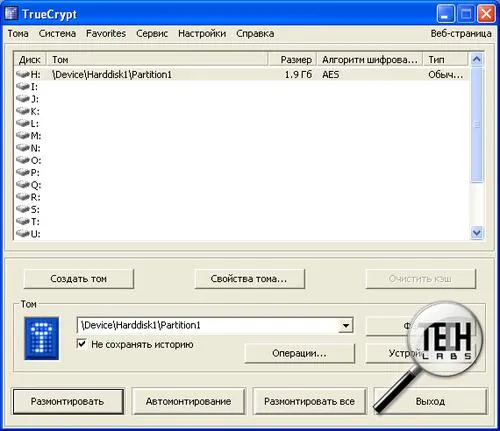

Cu toate acestea, cel mai interesant este posibilitatea de criptare disc întreg, care poate proteja chiar și unitatea logică pe care este instalat Windows. Nu este nici un secret faptul că a salvat o cantitate mare de informații referitoare la parole, contacte, rețea, vizita internet, etc. Utilizatorul nu poate ști ce folder specific conține fișiere importante, astfel încât cel mai simplu mod de a cripta totul. De asemenea, este foarte convenabil pentru flash drive-urile portabile.

De exemplu, am folosit stick-ul de memorie normală la aproximativ 2 GB. După formatare și montaj poate lucra cu ea ca și cu un disc obișnuit. Tot citește și scrie chiar în medie, după standardele de azi, computerul a făcut „din zbor“. Când vă alăturați un astfel de operator de transport la un alt calculator, acesta este, desigur, să fie determinată, dar sistemul de fișiere nu va fi vizibil. Trebuie să instalați aplicații TrueCrypt și introduceți o parolă de utilizator. Această metodă este foarte convenabil, dacă instalați software-ul la locul de muncă și acasă.

Un avantaj important al programului, așa cum ați observat deja, o localizare bună pentru diferite țări. În special, versiunea rusa nu produce absolut nici reclamații. Un alt avantaj important este faptul că software-ul vă permite să creați, nu doar o unitate ascunsă, și un disc criptat ascuns într-un alt disc criptat. Acest disc nu poate fi văzut chiar și cu un studiu atent al containerului său de stocare pe disc. Acesta este accesat folosind o expresie de acces.

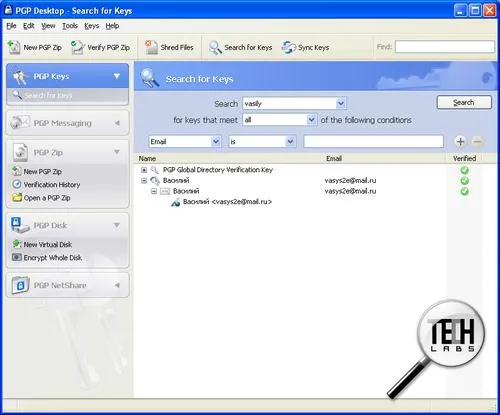

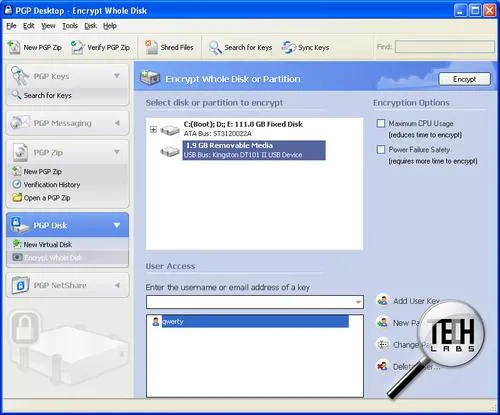

O parte importantă a PGP Desktop este un disc PGP, la fel ca în cazul TrueCrypt, această aplicație vă permite să creați containere criptate sau cripta discuri întregi. proces de criptare Sam este ceva mai lent în comparație cu TrueCrypt, dar pentru a lucra cu discuri și containerele pot fi „on the fly“, instantaneu păstrând în același timp informațiile necesare sau lansarea unui fișier separat.

În general, acest program este foarte funcțional, și cel mai important, este, așa cum se spune, este testată în timp. Cu PGP Desktop poate proteja toate datele de pe computer și mass-media mobile, precum și de comunicații de e-mail sigure.

concluzie

Rezumând, putem spune că protecția informațiilor confidențiale, există mai mult decât suficient. Există o mulțime de a alege, variind de la taxare de soluții integrate, de exemplu, PGP Desktop și terminând cu utilitati gratuite. Cele mai multe dintre ele implementează metode de cele mai avansate de criptare, care nu poate fi sparta chiar servicii speciale, să nu mai vorbim de utilizatorii obișnuiți.

Cu toate acestea, conform statisticilor, cea mai slabă verigă în această chestiune este factorul uman bine-cunoscut.

Deci, dacă tu și decide cu privire la utilizarea de protecție criptografică, este necesar să se examineze cu atenție posibilitatea de a programului selectat și amintiți-vă parolele în mod fiabil. Pentru că în cazul în care codul este pierdut la întâmplare, atunci informația se va scufunda în uitare.

Este demn de respect și regulile cele mai elementare. De exemplu, nu este necesar ca parola de a utiliza oricare dintre date, nume, etc. și ea ar trebui să constea expresia de acces dintr-un număr decent de caractere.

Amintiți-vă: undeva ați înregistrat parola poate fi furat, asa ca magazinul cel mai optim în memorie.