Limbă rusă grup hack Turla rupe sateliți pentru a acoperi urmele lor

Experții „Kaspersky Lab“ a lansat un nou raport cu privire la activitățile grupului hacker notoriu Turla. Specialiștii monitorizează Turla de peste 8 ani, și metodele de lucru ale hackerilor de-a lungul anilor să devină singurul confuz și complicat. Observația cea mai interesantă a fost recent descoperirea că hackerii folosesc TV prin satelit pentru a masca activitățile lor. Astfel de metode sunt folosite pentru patru echipe hacker, dar Turla - cel mai faimos dintre ele.

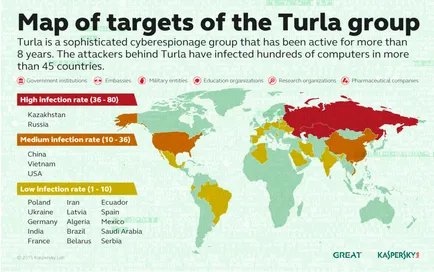

Gruparea Turla, al cărui miez, potrivit experților, este de hackeri vorbitori de rusă, de asemenea, cunoscut sub numele de șarpe sau Uroburos (în numele propriei lor rootkit). Acesti tipi sunt aprinse pe radar în zona de profesioniști de securitate a informațiilor prin diverse lucruri, inclusiv crearea unui troian extrem de secretoasă pentru Linux. Pe grupe de activitate deja afectate 45 de țări și rețele care aparțin agențiilor guvernamentale, ambasade, militare, centre de cercetare și companii farmaceutice. De-a lungul ultimilor ani, în mod repetat, experții au dedicat Turla diverse articole și studii.

În acest moment, specialiștii „Kaspersky Lab“, a descris tehnica utilizată Turla (și HackingTeam, Xumuxu și Rocket pisoi) în etapele finale ale atacurilor: pentru a ascunde și de a spori securitatea serverelor lor CC, hackerii folosit serverul de comandă prin satelit, de fapt, de rupere pentru acest satelit . Experții scrie că o lungă perioadă de timp nu a putut înțelege cum hackerii - închiriere legal canale prin satelit comerciale, sau pur și simplu hack furnizorii? Trebuie remarcat faptul că contractul de închiriere de canal - modul în care nu este ieftin, deoarece prețul de canal la o rată de 1 Mbit / s în ambele direcții pot fi de până la 7000 $ pe săptămână.

- antena de satelit, mărimea care depinde de localizarea geografică și satelitul special

- convertor Sat (LNB)

- Tuner speciale DVB-S (cardul PCIe, experții spun că este cel mai bun pentru acest scop, potrivit TBS-6922SE. TBS Tehnologii de producție. utilizare USB este extrem de nedorite)

- PC, Linux care rulează de preferință

Ținta atacului devine un „unilateral“ de internet prin satelit. Astfel de canale de Internet în jos diferă ieftinătate și ușurința de instalare, precum și, în contrast cu internet full-duplex prin satelit, practic nu sunt protejate și nu folosesc criptarea pentru obfuscating de trafic. Aceasta este, utilizatorul trimite o solicitare prin cablu sau GPRS, iar companion „răspunde“ la el în banda Ku (GHz 12-18). Necriptat.

Această vulnerabilitate și exploatat de hackeri. La început, ei ascultă de trafic, pentru a determina adresa IP a utilizatorilor care lucrează cu satelitul. Apoi, când este găsit victima, începe să înlocuiască pachete, de exemplu, SYN ACK, prin linia normală de Internet. Într-o remarcă în special studiul și un alt lucru: „canalul legitim, utilizatorul pur și simplu ignoră pachetul pe măsură ce ajunge într-un port închis (de exemplu, 80 sau 10080). Aici trebuie sa facem un punct important: de obicei, atunci când primiți pachetul pe o sursă de port închis răspunde cu un RST sau FIN, ceea ce face clar faptul că pachetul nu este în așteptare. Cu toate acestea, pentru link-uri lent recomandat să utilizați firewall-uri care cade pur și simplu pachetele destinate pentru porturi închise. Acest lucru creează posibilitatea de abuz. "

Hackerii folosesc fiecare canal este nu mai mult de câteva luni, în mod evident, din motive de securitate (deși, probabil, în atac au unele limitări tehnice și limite). Costul lor de a organiza un astfel de atac sunt mai puțin de 1.000 $, iar costurile de întreținere în curs de „fier“ - cel puțin $ 1.000 pe an. Este mult mai ieftin să angajeze un canal legal sau server VPS, și mult mai fiabile. Experții „Kaspersky Lab“ act de faptul că cel mai ciudat lucru în această situație, probabil, este că o astfel de tehnică de mult timp folosit doar patru hacker grup, având în vedere ușurința și metoda low-cost.

Foto: Kaspersky Lab

știri Împărtășește cu prietenii: