Hacking instrumente și exemple de protecție împotriva acestora

Aceste instrumente nu sunt nici viruși, nici să troienii. Dar, în ciuda acestui fapt, ele reprezintă o mare amenințare pentru toate dispozitivele locale în care își desfășoară activitatea. Această problemă devine din ce în ce mai mult importanta. Să încercăm să examineze această chestiune în detaliu.

instrumente de hacking: ce este asta?

Prin hacking instrumente includ:

- formarea de viruși, viermi, troieni,

- instrumente și biblioteci software care ascund „infectate“ fișierele din programul antivirus;

- programe care informează utilizatorul informații false despre lucrul cu calculatorul și acțiunile efectuate asupra sistemului;

- Alte utilitati ca un fel sau altul poate dăuna computerului la distanță.

De multe ori, utilizatorii nu sunt chiar conștienți de pericolul unor astfel de programe. Dar ele reprezintă o mare amenințare pentru rețelele de calculatoare și calculatoare personale. Pentru a reduce riscurile la un nivel minim, ar trebui să fie respectate regulile de bază ale comportamentului în condiții de siguranță pe rețea.

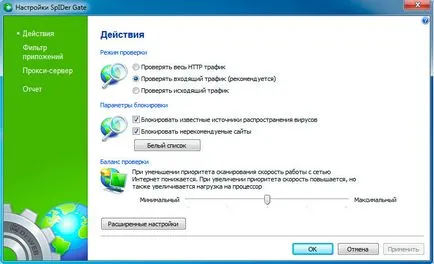

Astăzi există multe programe pentru a neutraliza instrumente de hacking. Lupta cea mai de succes este cu utilități pentru a hack Wi-Fi, scanare în rețea, și IDS inginerie inversă.

Moduri de a face cu instrumente de hacking

Lupte a început hacking instrumente din momentul în care acestea apar. Până în prezent, a dezvoltat o varietate de programe în acest scop. În acest review vom discuta doar câteva dintre ele.

hoaxer Viral Noe

Acest tip de instrumente de hacking nu cauzează mult rău sistemului, dar afișează mesajele de informare a utilizatorilor cu privire la pericolul inexistent. Acest așa-numitul program de - „o glumă.“ Acestea includ instrumente de hacking, rapoarte înfricoșătoare ale capacității de a formata hard-disk, notificări virus-like ciudate și multe altele.

Practic, totul depinde de inspirație și un sentiment de hackeri umorului. Cu toate acestea, pentru a elimina astfel de utilitate un pic mai greu. Mai întâi trebuie să utilizați Managerul de activități pentru a termina procesul de browser-ul, și apoi ștergeți utilitatea fișierului. După aceea, curățați directorul TemporaryInternetFiles. Acesta poate fi fișierele infectate. Pasul final ar trebui să fie o scanare completă a virusului. Dacă este făcută corect, atunci ar trebui să apară probleme.

Acest produs este un program pentru un utilizator neautorizat pentru a instala dispozitivul malware dispus în troian organism. Pentru a elimina acest utilitar ar trebui să efectueze o anumită acțiune. Încheiați prin utilizarea procesului de virusare Task Manager. Eliminați doar fișierul în sine, precum și svhost.exe.Posle acest fișier elimina complet conținutul folderului Temp. În cazul în care operațiunea este efectuată pe un suport amovibil, atunci trebuie să eliminați fișierul autorun.inf și wlan.exe. După aceea vom efectua o scanare antivirus completă.

Unele instrumente de hacking sunt proiectate pentru spionaj electronic. Una dintre aceste utilitati - programul Trojan-Spy.Win32.PcGhost340. Scopul său este responsabil de spion electronic, pe utilizator. Ca rezultat, atacatorul va primi informații despre aplicațiile care rulează, informații de intrare și capturi de ecran.

Pentru aceste atacatorii sunt prin FTP, HTTP, e-mail, etc. Pentru a elimina acest utilitar pentru a termina procesul troian folosind Task Manager. După aceea, eliminați troian în sine și fișierul SYSYKEY.DAT. Acum, șterge PCGhost și cheile de registry. După aceea, asigurați-vă că pentru a scana cu software-ul antivirus.