furtuna Broadcast - notează în diferite ocazii

furtuna Broadcast (furtuna de difuzare) - este un networkeri de coșmar, atunci când în secunde paralizat de transfer de trafic util în rețeaua de centre de date. Așa cum se întâmplă, și ceea ce ne-am crezut anterior - în post de astăzi.

Unde au plecat

În cazul în care răspunsul este nu, iar în momentul trimiterii cuplului unicast necunoscut de switch-uri sunt închise în ring, trimiterea înapoi „expeditor“, care, desigur, se aruncă din nou la toate porturile, precum și ceea ce trebuie să facă. pachet de date „orfane“ vine înapoi și zboară din nou. Fiecare rundă succesivă a „spiralate“, difuzata de inundații este însoțită de creșterea exponențială a numărului de pachete din segmentul de rețea. Foarte curând, această avalanșă de „scoruri“ de transport de port benzi, fundalul este frumos „fierbe“ switch-uri CPU supraîncărcate - și rețeaua este transformată într-un monument în sine.

Cauza furtunii poate fi ca hacking și rateu propriul inginer la configurarea echipamentului - sau chiar rapoarte de avarie. Cu alte cuvinte, nimeni nu este imun.

A existat un incident

După cum sa dovedit, unul dintre angajați porturi hardware mixte ale clientului - si se infasoara in jurul topologia brodkastovogo la nivel de domeniu. Se întâmplă.

Este clar că riscul este, în primul rând, centre de date comerciale: o conexiune redundantă pentru fiecare client în sine este conexiuni redundante între switch-uri. networker Cu toate acestea centre de date corporate, de asemenea, nu aș recomanda să se relaxeze: aproape absentmindedly un cuplu de switch-uri de pe ele și pot fi în server.

Vestea bună este că, atunci când pregătirea competentă puteți scăpa de șoc ușor, în cazul în care altfel ar fi un serviciu simplu.

Începeți cu rețeaua segmentând VLAN. atunci când rețeaua este împărțită în segmente mici izolate (domeniu de defect), furtuna, „acoperit“, una dintre secțiunile, iar această porțiune este limitată. Ei bine, în mod ideal. De fapt, o furtună puternică, din păcate, este capabil să „arunce“ pungi și așa-numitele rețele virtuale independente, de asemenea.

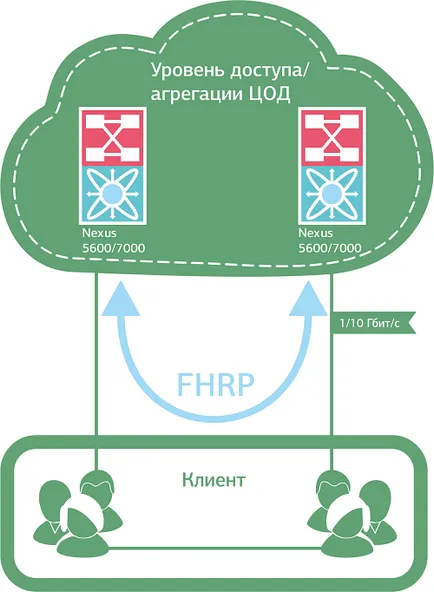

În bine aici, este necesar să se renunțe la „loopback“ VLAN în propria infrastructură, precum și conectarea la clienții rețelei (în cazul unui centru de date comerciale). De exemplu, utilizează protocoale FHRP și o topologie în formă de U a stratului de acces.

topologie în formă de U evită circularitatea

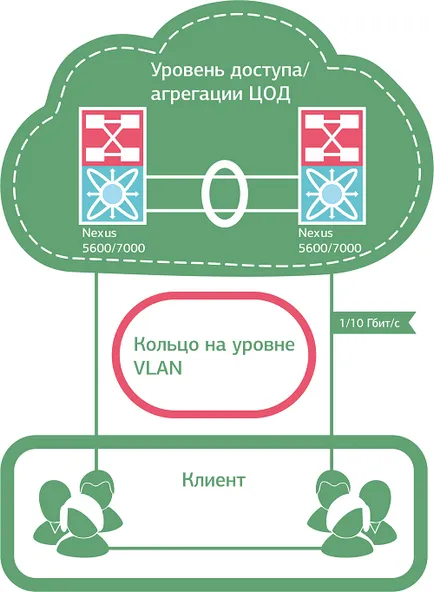

În unele cazuri, cu toate acestea, de la „circularitatea“ unde să meargă, dacă au vrut să. Să presupunem că doriți să implementați o toleranță la erori (2N), infrastructura pentru client să se conecteze la nor nostru. VLAN-uri client aici avem „redirecționează“ în interiorul infrastructurii nor peste tot ESXi găzduiește un grup de virtualizare - adică, decizia în sine implică redundanță completă a tuturor elementelor de rețea.

Ne uităm la imagine - vezi inelul.

topologie de inel are loc canale de comunicare atunci când sunt complet redundante și infrastructura clientului

Ce se întâmplă dacă - "Lord of the Rings"

Puteți face lucruri diferite, și fiecare opțiune, ca de obicei - beneficiile și costurile lor.

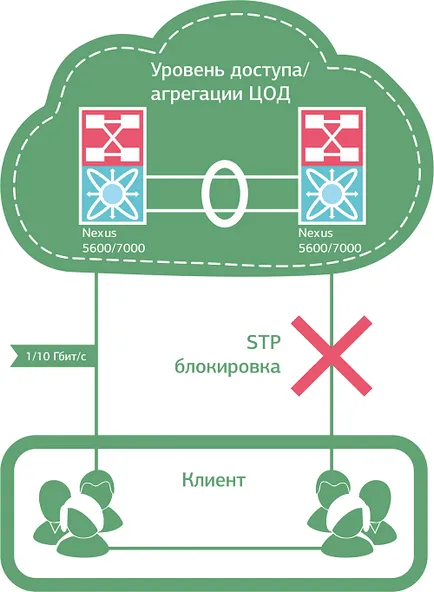

Aici, de exemplu, protocolul RSTP (versiunea SpanningTreeProtocol) poate rapid - în termen de 6 secunde - pentru a găsi și de „pauză“ buclă brodkastovye. El le găsește prin schimbul de BPDU (Podul unitate de date de protocol) mesaje între comutatoare și „pauze“ blocare link-uri de rezervă. În cazul unor probleme cu canalul principal RTSP rearanjeaza topologie folosind portul de rezervă.

Lucru bun, în general, dar există o nuanță. Sub fiecare VLAN este alocat un proces RSTP, numărul de procese, spre deosebire de VLAN, foarte limitate, și o creștere bruscă a numărului de VLAN-uri într-o singură grilă procese RSTP poate să nu fie suficient de banal. Aceasta este pentru centrul de date corporative vor, iar pentru reclama - cu numarul tot mai mare de clienți (VLAN) - nu mai este atât.

În acest caz, există MSTP - îmbunătățit și ediție a RSTP extins. Este capabil să combine mai multe într-un singur proces de VLAN STP (de exemplu), că într-un mod bun afectează scalabilitate de rețea, „plafon“ aici este 4096 de clienti (numărul maxim de VLAN). MSTP controlează, de asemenea, traficul MST distribuie procese între link-ul principal și regimul de așteptare, și permite descărcarea „unitate“, switch-uri după cum este necesar. Cu toate acestea, MST trebuie să fie capabil să lucreze, există un plus de cel puțin un tip înțelept într-o stare de scump (care nu este disponibil tuturor).

protocoale RSTP și MST «pauză» bucla prin blocarea traficului pe unul dintre canalele

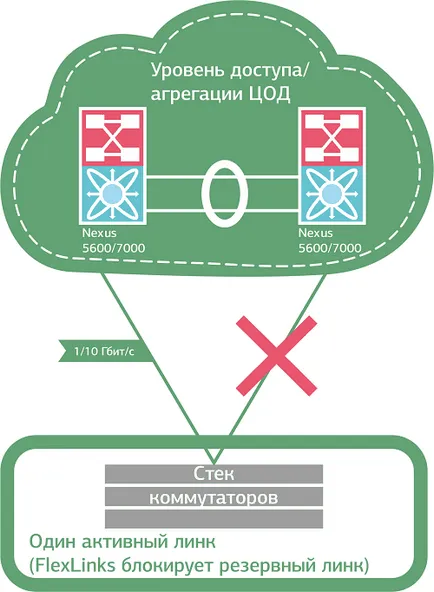

Alternativelor dovedit MSTP poate consilia FlexLinks de la Cisco, pe care le folosim atunci când există un comutator sau o stivă sub o singură comandă pe partea de client. FlexLinks poate rezerva legăturile de comutare fără utilizarea de STP, „atribuirea“ în fiecare pereche de porturi principale și de rezervă. Folosit la stratul de acces (acces) la conectarea echipamentelor de la diferite companii pe baza Triangle sub formă de buclă în centre de date comerciale. Foarte ușor de configurare plan de instrument, care, în sine este frumos, și poate conta pe o stabilitate mai mare de servicii (în comparație, de exemplu, STP). Vei iubi FlexLinks pentru instantanee trecerea la redundante link-uri și de echilibrare a sarcinii VLAN - și apoi, probabil, pentru a opri iubitoare posibilitatea de a folosi exclusiv în topologia Triangle sub formă de buclă.

În topologie sub formă de buclă triunghi se poate realiza comutarea instantanee între canale de trafic în caz de eșec

Acum distrage atenția de la art. Iti place cost-eficienta cat si eu o iubesc? Apoi, va fi interesat să știe că și MST \ RSTP, și FlexLinks, blocarea link-uri redundante, elimina practic jumătate din ciclul de trafic de port în natură.

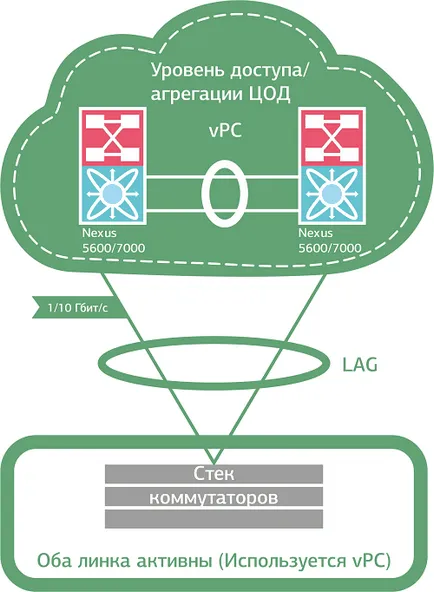

Dar soluții care nu fac: Cisco VSS (comutator Virtual System), Nexus VPC (virtuală de port-canal), Juniper router virtuale și alte mLAG asemănători cu Di (multichassis link-ul de agregare) tehnologie. Bine că folosește toate link-urile disponibile, unindu-le într-un singur etherchannel logic. Se pare ca un fel de cluster de comutare, în care unitatea de comandă a unuia dintre comutatoarele (Control-plane) „taxiuri“ toate link-urile de cluster (Data-plan). În caz de eșec curent de control-plan al puterilor sale sunt transferate automat „supravietuitor“. Noi folosim Cisco Nexus VPC pentru a echilibra sarcina dintre link-urile de clienți care pe același comutator sau stivă. În cazul în care client-side două comutator separat asociate VLAN comun, se adaugă la schema de STP.

Fuzionarea înregistrări într-un singur canal logic rezolvă problema cu furtuni și nu afectează performanța

Dacă aveți un nor

Virtualizare, servicii de nor de recuperare în caz de dezastru, distribuite între centrele de date, și alte soluții de clustering - toate acestea necesită o abordare oarecum diferită de organizarea Layer 2 de rețea. Scoateți STP la mezanin - Gat tril.

Tril utilizează mecanismul de rutare la nivel-Ethernet și construiește în sine liber de bucle brodkastovogo mod pentru trafic, prevenind astfel apariția furtunilor. Ei bine, dacă nu este un miracol? :) Mai mult tril vă permite să distribuiți în mod egal între sarcina Link (până la 16 de înregistrări), pentru a integra centrele de date distribuite într-o singură rețea, precum și flexibilitatea de control L2-trafic. Tril - un standard comun, care a apărut rapid opțiuni vendorskie: FabricPath de la Cisco (pe care le folosim) și VCS din brocart. Juniper a dezvoltat propria tehnologie Qfabric. vă permite să creați o singură fabrică Ethernet.

Ce protocol vă va oferi o protecție de 100% din furtuna? Asta-i drept, nr. Prin urmare, ați putea fi interesat de aceste două instrumente:

• Storm control

Acesta vă permite să setați pe-a doua „cota“ cu privire la cantitatea de pachete brodkastovyh care trec printr-un singur port. Tot ceea ce este în plus față de „cote“ - aruncate și astfel controlate de sarcină. Unele nuanță este faptul că Storm-control nu poate distinge între traficul util din resturi.

• Controlul planului de poliție (CoPP)

Un fel de furtună-control pentru procesorul de comutare. Când furtuna brodkastovom, printre altele, numărul crește dramatic ARP-interogări. Atunci când acest număr depășește limita, procesorul este încărcat cu 100% - și rețeaua este clar, ai spus „la revedere“. CoPP poate „dispensa“ numărul ARP-cerere și să gestioneze astfel sarcina procesorului. COPES cu furtuni broadkastovymi cu puncte de peering, și cu o varietate de DDoS-atacuri - acesta este verificat.

Cum de a construi o rețea de dovada morții

Deci, ce fel de opțiuni pe care le-am testat pe mine și utilizarea în funcție de intrare:

1. topologie în formă de U U, V și + RSTP (MST) + control al furtunii + CoPP.

Set de bază, în primul rând pentru centre de date comerciale, care trebuie să fie conectat la o rețea proprie de un număr mare de rețele externe (non-controlate) - și pentru că este foarte de dorit pentru a preveni apariția unor „bucle“ în general.

Dacă U, V și topologie în formă de U nu este cazul „prescurtat“ versiune RSTP (MST) + control al furtunii + CoPP este de asemenea frumos.

2. În cazul în care există o problemă de utilizare maximă a echipamentelor și canalelor de oportunitățile, uita-te la versiunea de mLAG (VSS, VPC) + de control furtuna + CoPP.

3. Dacă aveți deja un echipament Cisco sau Juniper și nu există contraindicații pentru topologie, încercați o combinație de furtuna de control Flex Link-uri / RTG + + CoPP.

4. Dacă slozhnosochinenny caz cu site-uri distribuite, și alte delicii de virtualizare și reziliență, versiunea de trilul + furtuna de control + CoPP.

5. Dacă nu știi ce cazul dvs. - putem vorbi despre asta :).

Principalul lucru - pentru a începe să faci ceva chiar acum, chiar dacă sincer cred că furtuna brodkastovy este ceva ce se întâmplă cu ceilalți. În realitate, rețelele „acoperite“ furtunile de toate dimensiunile, și face greșeli stupide, chiar și oamenii care, așa cum se spune, de douăzeci de ani în artă. „Și să te inspire să exploateze“ (c).