Ce este un tor de rețea, și cum funcționează

Datorită Restrângerea accesului la anumite site-uri tot mai mulți oameni au început să folosească VPN și Tor pentru a le accesa, precum și pentru a naviga anonim pe internet. Despre VPN am spus într-unul din articolele de mai sus, acum să vorbim despre Tor.

Imediat am face o rezervare - articol va fi instrucțiuni despre cum să descărcați și să configurați Tor Browser - doar o descriere și funcționare tehnice principii ale rețelei în sine.

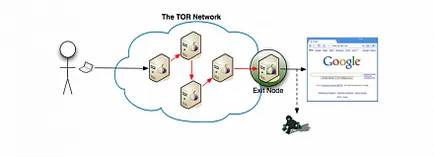

Principii de operare de rețea

Pentru utilizator, rețeaua funcționează destul de simplu: datele sale se obține mai întâi o unitate de protecție, în continuare trec printr-un nod intermediar la nodul de ieșire, și deja de la nodul de ieșire - către o destinație:

Urmăriți unitatea protectoare de alte două noduri nerealiste, în plus, se pare ca în cazul în care datele utilizatorului au apărut imediat din nodul de ieșire. Având în vedere faptul că, prin acest nod poate avea loc de trafic foarte diferite (inclusiv ilegale) - responsabil pentru aceasta va fi proprietarul site-ului, așa că, dacă l-ai întâlni în viața reală - strângi mâna, din cauza problemelor cu legea, el are .

Principii de dispozitive diferite unitățiAvem de a face cu noduri mai în detaliu.

- Intrarea (sau de securitate, sau garda) unitate - un loc în care datele sunt incluse în rețeaua Tor. Și nu alege cel mai apropiat nod, și cel mai de încredere, asa ca nu fi surprins dacă Ping este la nivelul de câteva sute de milisecunde - acest lucru este tot pentru siguranța dumneavoastră.

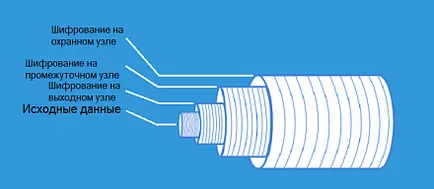

Cum criptare și de ce rețea - ceapa

Tor standuri pentru ceapa Router, apoi se pune întrebarea - în cazul în care nu arcul? Întregul punct de metodă de criptare: acesta este proiectat pe principiul arcului, adică, pentru a ajunge la centru (la datele), trebuie să eliminați în mod constant toate straturile (criptare).

De fapt, se pare ca acest lucru: Clientul criptează datele, astfel încât cheia de decriptare este doar în nodul de ieșire. Pe ea ei din nou criptate, dar, astfel încât acestea să poată decripta doar nodul intermediar. Se criptează datele din nou, astfel încât acestea să poată decripta doar nodul santinelă:

Ca rezultat, nodul de ieșire după ce traficul este complet criptat, și nici un nod intermediar este responsabil pentru nimic - ea transmite doar datele criptate. Dar asta depinde de traficul nodul de ieșire poate merge deja, și HTTP și FTP, și extrage informații confidențiale de la el cu ușurință, nu.

Cum pot bloca Tor

Desigur, nu toate guvernele „bucuros“ că cetățenii lor sunt în liniște vin la site-uri interzise, asa ca uita-te la modul în care, în teorie, este posibil să se blocheze Tor.

Prima opțiune - este de a bloca Tor noduri de ieșire. Adică, utilizatorii nu pot banal să se retragă din rețea, și va fi inutil pentru oricine care vrea să-l folosească pentru anonimizare. Din păcate - din motive evidente, o listă a tuturor nodurilor de ieșire este cunoscută, iar în teorie, la blocarea-le pe toate popularitate Tor scadă brusc. În teorie - pentru că, chiar dacă blocați toate nodurile de ieșire într-o singură țară, nimeni nu deranjează să folosească nodurile învecinate care nu pot bloca un astfel de trafic. Având în vedere faptul că câteva mii de unități - blocarea chiar sute nu afectează în special stabilitatea rețelei.

A doua opțiune - pentru a bloca toate de intrare către utilizatori Tor. Aici este mult mai rău, pentru că face rețeaua complet inutil, deoarece nodurile folosesc producția altor țări, desigur, nu va funcționa (pentru care există un nod de ieșire în cazul în care rețeaua nu poate fi acolo). Din nou - lista tuturor nodurilor santinelă sunt în domeniul public, iar Tor ar fi fost blocat în cazul în care nu este un truc - poduri.

În acest caz, o listă completă a tuturor podurilor este strict secretă, astfel încât cea mai mare care poate guvern - este blocat de mai multe poduri la un moment dat. Cu toate acestea, timpul nu este o listă completă de cunoscute, în plus, există întotdeauna noi poduri - toate acestea arata ca înclinarea la morile de vânt. Încercarea cea mai serioasă de a găsi o punte de legătură a fost realizată de către cercetători, folosind scanner de port ZMap - este posibil să se găsească, potrivit unor estimări, până la 86% din toate porturile. Dar 86 - nu sunt 100, în plus, după cum am menționat mai devreme, noi poduri sunt în mod constant apar.

Principiul consensului în rețeaua Tor

Desigur, toate această rețea de 7000 de noduri trebuie să mențină într-un fel. Pentru a face acest lucru, creați 10 servere high-end, care sunt susținute de un anumit cerc de voluntari de încredere. La fiecare oră, acestea verifică funcționarea tuturor nodurilor prin care trec mai multe noduri de trafic, care nodurile muhlyuyut (vezi mai jos), și așa mai departe. Mai mult decât atât, publicarea tuturor datelor vine în text clar prin HTTP (desigur, cu excepția pentru o listă a tuturor podurilor) și este accesibil pentru toată lumea.

Se pune întrebarea - odată ce toate deciziile luate în rețea împreună, de ce serverele 10 - pentru că atunci nu poate fi o remiză (5 din 5)? Este simplu - 9 server este responsabil pentru lista de gazde, și una - pentru o listă de poduri. Deci, vin întotdeauna la un consens posibil.

Care este unitățile sniffere

Desigur, mulți dintre cei care dețin nodurile de ieșire, a venit cu ideea - o dată prin nodurile lor primesc trafic de exact ca și cum ar merge pe dispozitivele utilizatorilor, de ce să nu profit de nume de utilizator și parole (și alte date sensibile)? Dat fiind faptul că cea mai mare parte a traficului trece prin protocoale deschise (HTTP, FTP si SMTP) - datele sunt transferate direct în clar, să ia - eu nu fac. Și, din păcate, această piesă nu poate fi parte a utilizatorului interceptarilor pasiv (sniffing), astfel încât singura cale de a lupta - trimite datele sale prin Tor numai în formă criptată.

Desigur, creatorii (și utilizatorilor) Tor aceste lucruri nu le place, așa că steagul a fost inventat în consens numit BadExit. Sensul său este de a prinde și de a pune un marcaj special pe ieșirile care asculta pentru trafic. Modalitati de a determina multe interceptări telefonice, cel mai banal - pentru a crea o pagină în care puteți introduce numele de utilizator și parole, și le trimite la rețeaua Tor prin HTTP. Dacă apoi cu nodul va încerca să se conecteze la acest site cu aceste nume de utilizator și parole - aceasta înseamnă nodul a fost sniffingom. Desigur, nimeni nu deranjează să-l folosească, dar așa cum am scris mai sus - cripta datele lor, iar apoi proprietarii de astfel de site-uri vor fi lipsiți de putere.

Desigur, nu toate nodurile de ieșire sunt (conform unor surse, există aproximativ 5%), iar majoritatea proprietarilor de site-uri este foarte serios cu privire la rolul și să își asume toate riscurile pentru ele însele, ajutând există rețea Tor pretutindeni, cu excepția Antarcticii (cred că pinguinii nu sunt împotriva ca exploratori - și totuși ei au lucruri mai bune de făcut), pentru ceea ce ei sunt mari mulțumiri.