Pericolul de conexiuni securizate

Ce sunt conexiuni securizate

O conexiune securizată este proiectat pentru a proteja datele transmise prin Internet între două calculatoare. Crearea unei conexiuni securizate are următoarele obiective:

- ascunde date confidențiale din afara;

- să asigure interlocutorului;

- proteja informațiile transmise de la citirea și modificarea neautorizată.

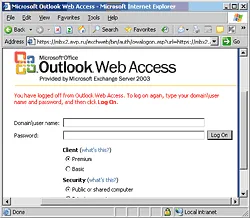

Fig. 1. Accesul la cutia poștală MS Exchange Server printr-o conexiune securizată

Fig. 2. Criptarea datelor folosind programul PGP

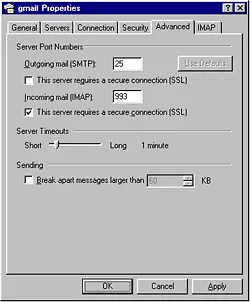

Fig. 3. Configurarea unei conexiuni securizate în Outlook Express

Suport pentru canalul de criptare implementează în prezent marea majoritate a aplicațiilor de internet: servere de e-mail și programe client, servere web si browsere, precum și o varietate de dezvoltare a rețelei de aplicații individuale, cum ar fi contul bancar de gestionare și operațiunile de plată. Simplitatea acestei implementări este vizibil pentru dezvoltatori: pentru a stabili o conexiune de rețea securizată poate funcționa un protocol standard de transfer de date, astfel încât programatorii modificări trebuie să facă în cererea de rețea finală, foarte mică. Asta protocoale cât de bine-cunoscute:

- HTTPS (HTTP obișnuit - protocolul principal de Internet - criptate folosind SSL / TLS)

- POPS (normal POP3 - protocolul principal pentru a primi e-mail - criptate folosind SSL / TLS)

- SMTPS (normal SMTP - protocolul principal pentru trimiterea de e-mail - criptate folosind SSL / TLS)

- IMAPS (normal IMAP4 - un protocol comun pentru a primi e-mail - criptate folosind SSL / TLS)

- NNTPS (normal NNTP - un cititor de știri protocol comun - criptate folosind SSL / TLS)

Unele servicii de rețea furnizează servicii numai printr-o conexiune criptată - de exemplu, astfel încât merge celebrul serviciul de poștă GMail. În acest articol, vom efectua doar o conversație despre cum să cripta canalul de transmisie - așa-numitele „conexiuni sigure“.

Tipuri de protecție împotriva amenințărilor de rețea

Peste o conexiune de rețea se extinde nu numai informații utile, dar, de asemenea, date, care transportă un risc pentru calculator. Un exemplu de malware este marea majoritate a amenințărilor de azi: aceste hackeri, troieni și viermi, și programe care exploatează vulnerabilitatea aplicațiilor Web (exploituri).

Combaterea rețea de date dăunătoare destinate să se angajeze în următoarele tipuri de complexe de software și firmware:

- Firewall-uri.

- Verificați fiecare dintre conexiunea locală rețea de calculatoare pentru respectarea normelor și fie să permită sau să interzică compusul.

- Poate detecta (dar nu elimina) programul troian atunci când încercați să transferați date sensibile colectate de acesta.

- Ei nu pot detecta virusul, fie în condiții normale sau într-o conexiune criptată.

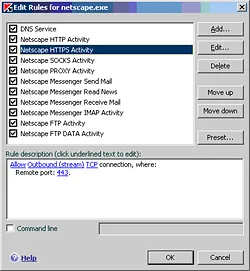

Fig. 4. Reguli de firewall pentru o aplicație

- sistem de protecție împotriva atacurilor de rețea (IDS).

- în căutarea (și cu succes bloc) semnături de atac într-o conexiune de rețea stabilită, indiferent de protocol;

- Ele pot detecta virusul, dar nu se poate șterge din protocoalele comune la nivel înalt: HTTP, POP3, etc. Deci, în cazul în care un virus este găsit într-o scrisoare primită prin intermediul protocolului POP3, singura acțiune au efectuat - o conexiune la rețea. Virusul, care este conținut în scrisoarea, nu ucide, dar atunci când utilizatorul încearcă să obține alte e-mailuri de la serverul de e-mail prin e-mail o dată infectat va provoca deconectare;

- nu poate detecta un virus într-o conexiune criptată.

Fig. atac de rețea 5. Blocking

- Antivirus (E-mail și Web Anti-Virus).

- pot găsi și corecta orice cunoscute neutralizează virusul atunci când transmiterea / primirea cunoscut protocol de nivel înalt;

- nu poate detecta un virus într-o conexiune criptată.

Fig. 6. Detectarea virusului într-un fișier descărcat

Pericolul de conexiuni securizate

Așa cum am menționat mai devreme, conexiunile de rețea pot fi transmise ca date inofensive și rău intenționate. mijloace standard de protejare a computerului împotriva amenințărilor din conexiunile la rețea convenționale, dar, pentru a contracara amenințările în conexiuni sigure nu pot: verifica conținutul „conexiune securizată“ nu este posibilă tocmai din cauza securității sale, după cum reiese din capacitățile de mai sus ale remediilor standard. Ca urmare a datelor malițioase din canalele protejate pot deteriora mai mare decât transmiterea prin conexiuni convenționale.

Ușor de implementat criptare canal de rețea și lipsa (în majoritatea cazurilor), creatorul rezultatelor de verificare fișier astăzi într-o situație paradoxală: existența unei „conexiune securizată“ la server creează iluzia de securitate, dar nu garantează absența acestor date rău intenționate compuse.

Pericolul reprezentat de o „conexiune securizată“, este deosebit de relevant astăzi, atunci când acestea sunt din ce în ce mai frecvente. După SSL / TLS suport, dezvoltatorii au pus în aplicare toate populare aplicatii bazate pe web, mai multe servere de pe Internet a fost furnizarea de servicii în acest fel: împreună cu site-urile băncilor din ce în ce grave servicii poștale și site-urile afiliate oferă acces numai pe o conexiune securizată. La aceleași calificări de administratorii acestor servere sunt de multe ori nu chiar suficient pentru a configura corect serverul pentru conexiune sigură.

Situația este agravată de faptul că atacul de pe calculatorul utilizatorului la distanță - de exemplu, prin plasarea fișierului infectat pe server cu care este posibilă comunicarea numai printr-o conexiune securizată.

Să ilustrăm cele de mai sus, cu câteva exemple.

GMail și viruși

Serviciul de e-mail populare GMail oferă acces la serviciile sale numai printr-o conexiune securizată. Este cunoscut faptul că pe serverele de mail instalat antivirus GMail. Acum, imaginați-vă următoarea situație:- scriitor virus trimite virusul lui la un e-mail GMail cutie poștală de utilizator.

- Anti GMail nu recunoaște virusul, deoarece baza de date antivirus actualizează cu întârziere.

- După ceva timp, utilizatorul este liber pentru a descărca e-mail infectat la computerul local, deoarece software-ul antivirus GMail pentru a optimiza controalele sale de funcționare numai după primirea scrisorii în cutia poștală, dar nu verifică dacă le transfera direct către utilizator.

- Pe computerul local atunci când antivirus e-mail locale și semnăturile de viruși deja cunoscute nu pot fi detectate, deoarece conexiunea la rețea a fost criptată în conformitate cu cerințele și GMail Mail Anti-Virus nu a putut verifica scrisoarea.

- Fișier anti-virus găsește un virus în baza de date e-mail, și trebuie să-l ștergeți, deoarece în unele cazuri, tratamentul nu poate fi e-mail-ul.

- Linia de fund: utilizatorul este obligat să-și piardă toată corespondența sa.

Virus pe un server web

Un alt exemplu, nu mai puțin interesant: plasarea unui fișier infectat pe un server Web și pentru a atrage utilizatorii de Internet la server. În cazul în care virusul este pus pe un server obișnuit, transmiterea și primirea de date prin HTTP, securizat web-antivirus, computerul nu este în pericol. În același timp, în cazul în care virusul va fi postat pe server, oferind servicii de peste HTTPS, situația nu este atât de clar:

Pentru a asigura verificarea transmise printr-o conexiune de date sigure, majoritatea producătorilor de soluții anti-virus oferă plug-in-uri pentru aplicatii web. Această soluție are plusuri și minusuri sale:

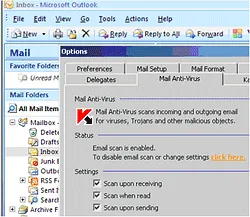

Fig. 7. anti-virus plug-in pentru programul Microsoft Office Outlook

O alternativă este de a verifica plug-in de verificare a traficului, pe baza metodei de «om-in-the-middle». Această decizie se închide aspectele negative ale arhitecturii plug-in. Deși are neajunsurile sale, este forțat să furnizorii de programe antivirus pentru a proteja utilizatorii lor.

Această metodă este, de fapt, este un atac pe SSL / TLS, ca Acesta reprezintă interceptarea o conexiune securizată, înlocuirea certificatului original și de stabilire a două conexiuni securizate: între aplicația și proxy Antivirus și antivirus între proxy și computerul la distanță.

Fig. 8. Conexiune medie securizată

Fig. 9. conexiuni criptate de scanare

În practică, verificarea bine organizată în trafic nu transporta real pericol pentru utilizator: la efectuat direct pe computerul local și pot merge la dialogul cu utilizatorul, toate derivate dintr-o certificate de calculator de la distanță pot fi verificate antivirus în depozitul de certificate precum și a face o aplicație web .

Metoda Contra «om-in-the-middle» mai mult decât compensat pentru protecția completă a computerului împotriva amenințărilor în toate conexiunile de rețea.

Soluții Kaspersky Internet Security

Kaspersky Internet Security include abordarea controale de securitate ale ambelor tipuri de compuși:

Fig. 10. Detectarea virusului de testare a eicar.com în conexiune securizată a browserului

concluzie

Obiectul de comunicații securizate este de a proteja datele transmise de la furt și modificări. Cu toate acestea, până în prezent nu mai puțin periculoase decât furtul sau modificarea informațiilor, sunt de rețea de protecție amenințare care nu oferă o conexiune sigură.

Între timp, termenul „conexiune securizată“ poate induce în eroare utilizatorii și de a crea în ei un fals sentiment de securitate garantată prin utilizarea de conexiuni criptate. Situația este agravată de faptul că instrumentele standard de securitate de rețea nu pot realiza funcția lor în canale sigure.

Pentru a proteja pe deplin computerul împotriva tuturor amenințărilor online necesită utilizarea unor metode speciale de manipulare conexiuni securizate. Cea mai simplă și cea mai evidentă soluție - utilizarea de plugin-uri pentru aplicatii web - din păcate, nu universale, deoarece multe aplicații nu acceptă capacitatea de a încorpora plugin-uri sau de a limita funcționalitatea lor sever. Soluție suplimentară găsit de către furnizorii de antivirus, este verificat de trafic.

Pericol „comunicații securizate“ nu ar trebui să fie subestimată. Organizarea protecției computerului, asigurați-vă că antivirus oferă o protecție completă împotriva tuturor amenințărilor de pe Internet.